Trong thế giới phát triển phần mềm hiện đại, việc xây dựng các hệ thống xác thực an toàn và hiệu quả là ưu tiên hàng đầu của mọi kỹ sư. Một trong những câu hỏi phổ biến nhất mà các lập trình viên mới vào nghề thường đặt ra là JWT là gì và tại sao nó lại trở thành tiêu chuẩn vàng trong các kiến trúc ứng dụng web ngày nay.

Thay vì sử dụng các phương thức lưu trữ session truyền thống đôi khi gây nặng nề cho server, JSON Web Token (JWT) đã xuất hiện như một cuộc cách mạng giúp tối ưu hóa luồng dữ liệu và tăng khả năng mở rộng hệ thống một cách đáng kinh ngạc.

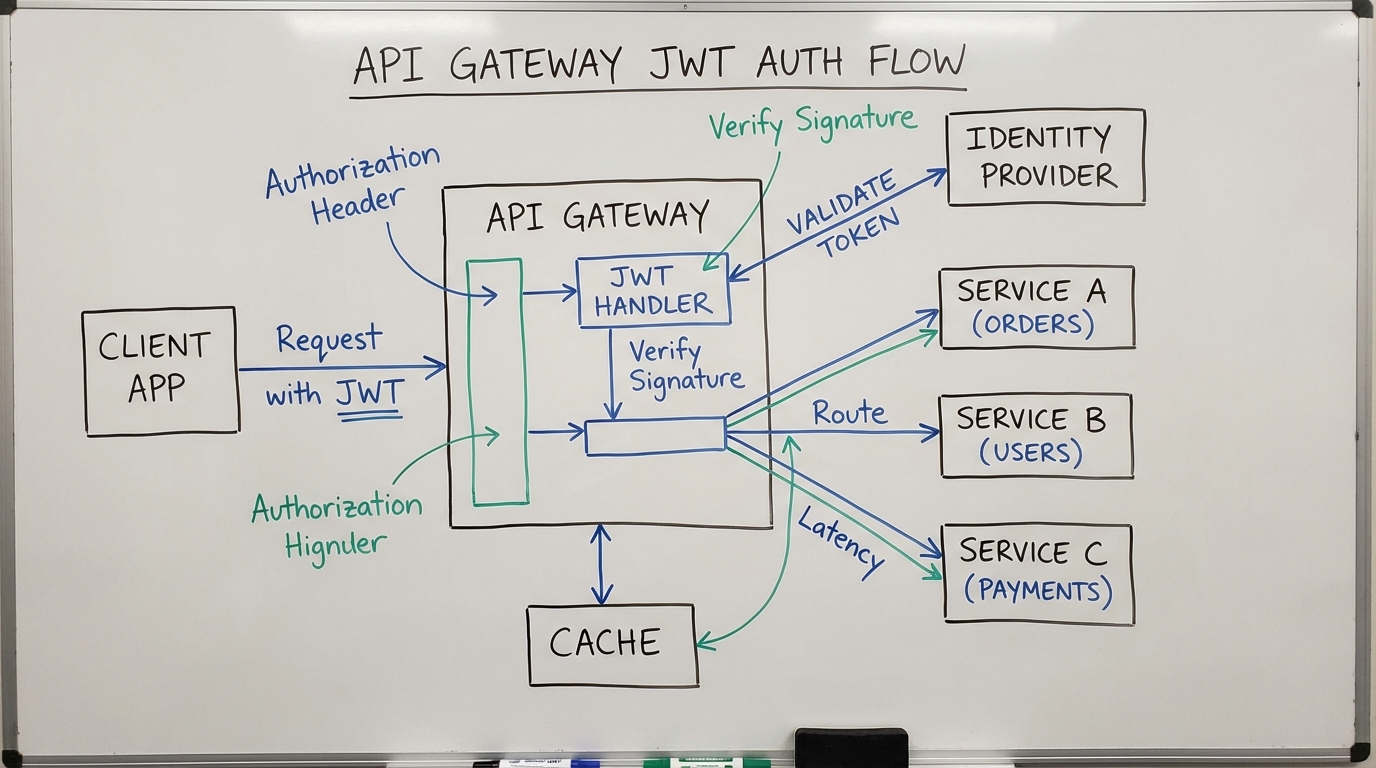

Sự bùng nổ của kiến trúc microservices và các ứng dụng đơn trang (SPA) đã khiến cho việc quản lý trạng thái người dùng trở nên phức tạp hơn bao giờ hết. Khi đó, việc hiểu rõ JWT là gì sẽ giúp bạn nắm bắt được cách thức truyền tải thông tin định danh một cách an toàn giữa các bên mà không cần phải truy vấn cơ sở dữ liệu liên tục. Đây không chỉ là một công nghệ, mà là một tư duy thiết kế hệ thống hiện đại giúp ứng dụng của bạn vận hành trơn tru ngay cả khi có hàng triệu người dùng truy cập cùng lúc.

Giải mã khái niệm JWT là gì trong lập trình hiện đại

Về mặt định nghĩa kỹ thuật, JWT là gì? Nó là viết tắt của JSON Web Token, một tiêu chuẩn mở (được định nghĩa trong RFC 7519) dùng để truyền tải các thông tin dưới dạng đối tượng JSON một cách gọn nhẹ và an toàn. Những thông tin này có thể được xác thực và tin cậy hoàn toàn vì chúng đã được ký số (digitally signed). Việc ký số có thể sử dụng một chuỗi bí mật (với thuật toán HMAC) hoặc một cặp khóa công khai/bí mật (với thuật toán RSA hoặc ECDSA).

Điểm mấu chốt để hiểu JWT là gì nằm ở tính ‘self-contained’ (tự chứa). Điều này có nghĩa là bản thân mã token đã mang đầy đủ thông tin về người dùng, quyền hạn và thời gian hết hạn, giúp server không cần phải lưu trữ thông tin phiên (session) trong bộ nhớ hoặc database. Khi một request được gửi lên kèm theo JWT, server chỉ cần thực hiện một phép toán giải mã để kiểm tra tính hợp lệ của token đó. Nếu chữ ký khớp, server hoàn toàn tin tưởng vào dữ liệu bên trong mà không cần hỏi thêm bất kỳ ai.

Trong kỷ nguyên của điện toán đám mây, tính chất stateless (không lưu trạng thái) của JWT là một lợi thế tuyệt đối. Bạn có thể dễ dàng chạy ứng dụng của mình trên nhiều server khác nhau mà không phải lo lắng về việc đồng bộ session. Mỗi khi người dùng đăng nhập thành công, hệ thống sẽ cấp cho họ một chiếc ‘hộ chiếu điện tử’. Kể từ đó, người dùng chỉ cần trình chiếc hộ chiếu này cho bất kỳ ‘cửa khẩu’ nào trong hệ thống của bạn để được cấp quyền truy cập tương ứng.

Giải mã khái niệm JWT là gì trong lập trình hiện đại

Cấu trúc chi tiết của một JSON Web Token

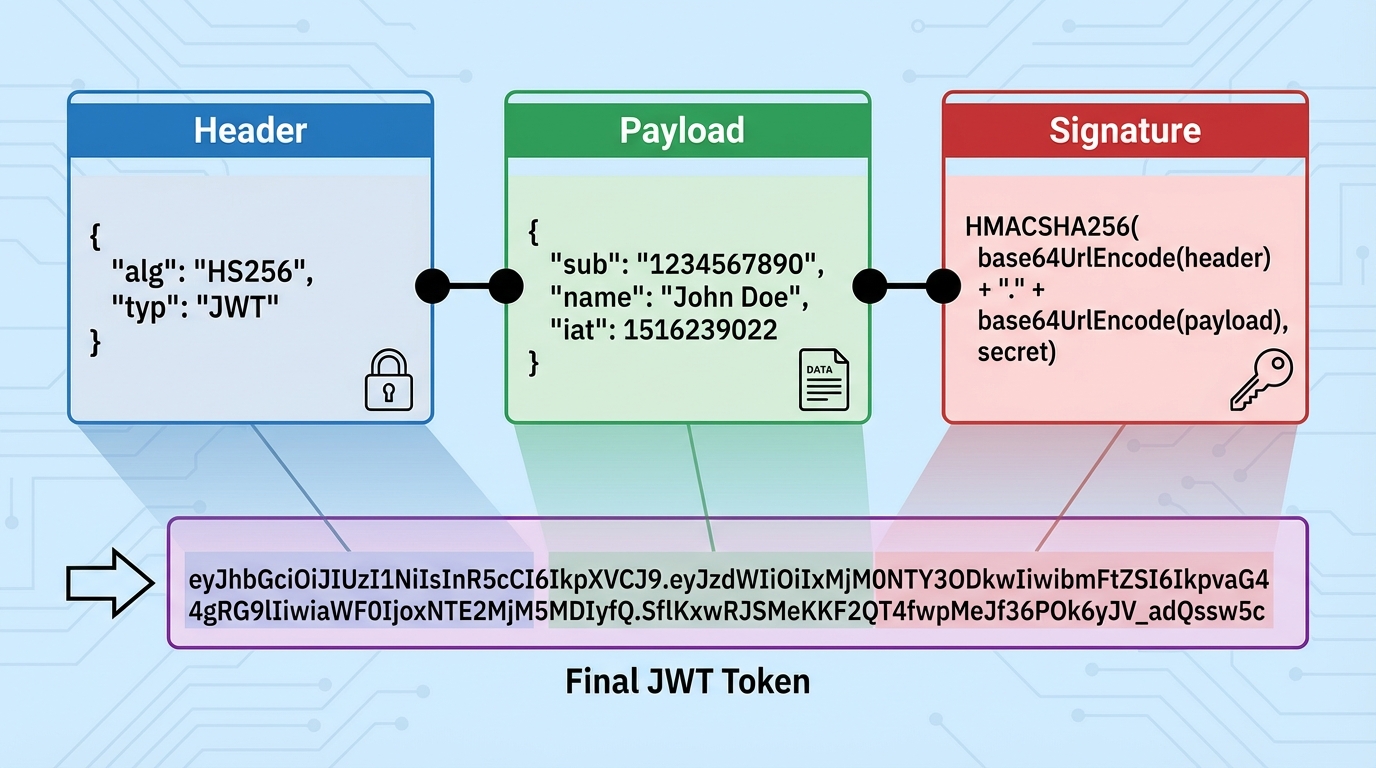

Để thực sự làm chủ được công nghệ này, chúng ta cần xẻ dọc một chuỗi mã để xem cấu tạo bên trong JWT là gì. Một chuỗi JWT điển hình được tạo thành từ ba phần chính, ngăn cách với nhau bởi dấu chấm (.): Header, Payload và Signature. Nhìn bề ngoài, nó chỉ là một chuỗi ký tự dài ngoằng, nhưng thực tế nó là một cấu trúc dữ liệu cực kỳ logic được mã hóa theo chuẩn Base64Url.

Header: Phần định nghĩa thuật toán

Phần Header thường bao gồm hai thông tin cơ bản: loại token (typ) và thuật toán ký (alg). Các thuật toán phổ biến bao gồm HMAC SHA256 (HS256) hoặc RSA (RS256). Mục đích của phần này là thông báo cho server biết cần phải sử dụng công cụ nào và phương thức nào để kiểm tra tính toàn vẹn của gói tin phía sau.

Ví dụ, một Header thô có dạng: {'alg': 'HS256', 'typ': 'JWT'}. Khi tìm hiểu JWT là gì, bạn sẽ thấy phần này luôn nằm ở đầu chuỗi token và là phần đầu tiên mà server sẽ đọc để quyết định các bước xử lý tiếp theo. Lưu ý rằng Header chỉ được mã hóa Base64Url chứ không phải mã hóa bí mật, nên bất kỳ ai cũng có thể đọc được nội dung của nó nếu có chuỗi token trong tay.

Cấu trúc chi tiết của một JSON Web Token

Payload: Trái tim chứa đựng dữ liệu

Payload là nơi chứa các tuyên bố (Claims). Claims là các mẩu thông tin về thực thể (người dùng) và các dữ liệu bổ sung khác. Có ba loại Claims chính mà bạn cần biết khi nghiên cứu JWT là gì: Registered claims (các thông tin tiêu chuẩn như iss – người phát hành, exp – thời gian hết hạn, sub – chủ thể), Public claims (thông tin tự định nghĩa) và Private claims (thông tin riêng tư được thống nhất giữa các bên).

Đây là phần quan trọng nhất vì nó chứa các dữ liệu thực tế như ID người dùng hay vai trò (admin, user). Tuy nhiên, một nguyên tắc ‘sống còn’ khi làm việc với JWT là gì chính là tuyệt đối không để các thông tin nhạy cảm như mật khẩu hay số căn cước vào Payload. Vì nó cũng chỉ được mã hóa Base64Url, kẻ xấu hoàn toàn có thể giải mã và đọc được các thông tin này nếu chúng đánh cắp được token.

Signature: Bức tường bảo mật cuối cùng

Nếu không có phần Signature, JWT sẽ không có giá trị bảo mật nào. Để tạo ra Signature, hệ thống sẽ lấy Header đã mã hóa, Payload đã mã hóa, kết hợp với một chuỗi bí mật (Secret Key) và chạy qua thuật toán đã khai báo trong Header. Chữ ký này đảm bảo rằng thông tin không bị thay đổi trong quá trình truyền tải qua internet.

Nếu một kẻ tấn công cố gắng sửa đổi Payload (ví dụ: thay đổi ID người dùng từ 100 thành 1 để chiếm quyền admin), chữ ký sẽ không còn khớp với dữ liệu mới nữa. Server sẽ ngay lập tức phát hiện sự sai lệch này và từ chối yêu cầu. Đây chính là yếu tố cốt lõi giúp trả lời câu hỏi tại sao JWT là gì lại an toàn đến thế trong các giao dịch trực tuyến.

Cơ chế hoạt động thực tế của JWT trong ứng dụng

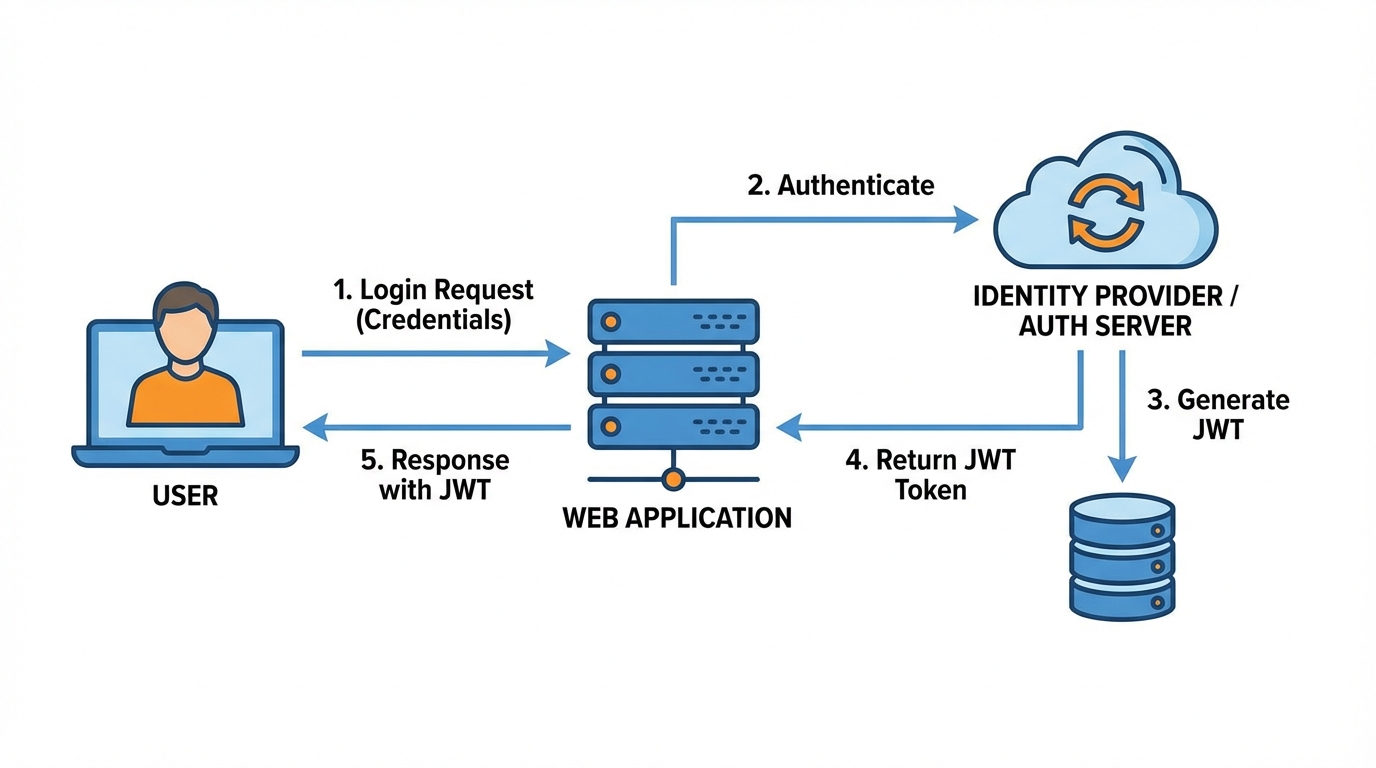

Quy trình vận hành của JWT là gì trong thực tế? Mọi thứ bắt đầu khi người dùng thực hiện hành động đăng nhập bằng cách gửi username và password lên máy chủ. Sau khi xác thực thông tin đăng nhập thành công, máy chủ sẽ tạo ra một mã JWT bằng cách sử dụng khóa bí mật của mình và trả về cho phía client (trình duyệt hoặc ứng dụng di động).

Ở những lần yêu cầu dữ liệu tiếp theo, client sẽ gửi mã JWT này kèm theo trong tiêu đề HTTP Authorization theo định dạng: Authorization: Bearer . Máy chủ nhận được token, thực hiện giải mã và kiểm tra chữ ký. Nếu mọi thứ khớp, máy chủ sẽ biết chính xác người dùng là ai dựa trên dữ liệu trong Payload mà không cần thực hiện thêm bất kỳ bước truy vấn Session nào từ Redis hay Database.

Quy trình vận hành của JWT là gì trong thực tế?

Việc áp dụng cơ chế này giúp giảm tải đáng kể cho hạ tầng máy chủ, đặc biệt là trong các hệ thống phân tán. Các lập trình viên khi sử dụng các công cụ AI hỗ trợ code thường được gợi ý triển khai luồng xác thực này vì tính linh hoạt và dễ triển khai trên nhiều ngôn ngữ lập trình khác nhau như Node.js, Python, Java hay PHP. Hiểu rõ JWT là gì chính là bước đầu tiên để bạn tối ưu hóa hiệu suất ứng dụng của mình.

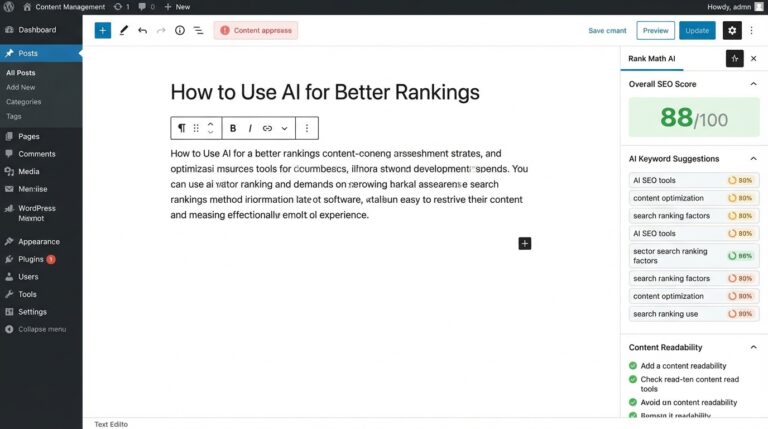

Hướng dẫn dùng công cụ giải mã JWT tại KiraApp

Trong quá trình phát triển ứng dụng, việc kiểm tra xem nội dung bên trong một chuỗi JWT là gì là nhu cầu vô cùng phổ biến của các backend developer. Đôi khi token bị hết hạn quá sớm hoặc dữ liệu claim bị sai lệch, bạn cần một công cụ trực quan để debug nhanh chóng mà không phải viết các đoạn mã giải mã thủ công phức tạp.

KiraApp đã phát triển Công cụ JWT decode chuyên dụng, giúp cộng đồng lập trình viên xử lý công việc này chỉ trong nháy mắt. Để sử dụng công cụ này một cách hiệu quả, bạn hãy thực hiện theo các bước sau:

- Bước 1: Sao chép chuỗi mã JWT mà bạn muốn kiểm tra từ trình duyệt hoặc công cụ test API.

- Bước 2: Truy cập vào trang công cụ giải mã trên website của KiraApp.

- Bước 3: Dán chuỗi token vào ô nhập liệu chính. Hệ thống sẽ tự động nhận diện và phân tách chuỗi thành các phần Header, Payload và Signature.

- Bước 4: Quan sát kết quả hiển thị. Các phần dữ liệu sẽ được tô màu khác nhau để bạn dễ dàng phân biệt các trường thông tin như thời gian hết hạn (exp), chủ thể (sub) hay các claim tùy chỉnh khác.

Việc nắm rõ JWT là gì kết hợp với việc sử dụng thành thạo công cụ của KiraApp sẽ giúp bạn tiết kiệm được rất nhiều thời gian trong khâu gỡ lỗi (debugging). Công cụ này hoạt động hoàn toàn trên trình duyệt, đảm bảo dữ liệu của bạn không bị gửi về server, từ đó bảo mật tuyệt đối thông tin nhạy cảm của dự án.

Công cụ JWT decode

Những ưu điểm và nhược điểm khi sử dụng JWT là gì

Không có công nghệ nào là hoàn hảo tuyệt đối, và JWT cũng vậy. Để biết khi nào nên dùng JWT là gì, chúng ta cần phân tích kỹ hai mặt của vấn đề. Về ưu điểm, đầu tiên phải kể đến tính nhỏ gọn. Do được mã hóa Base64Url, JWT có thể dễ dàng được gửi qua URL, POST parameter hoặc bên trong một HTTP Header. Điều này làm cho nó cực kỳ thân thiện với các ứng dụng di động và môi trường có băng thông hạn chế.

Thứ hai là tính độc lập tuyệt vời. Như đã đề cập, vì JWT là gì mang tính stateless, nó giúp hệ thống dễ dàng mở rộng theo chiều ngang (horizontal scaling). Bạn có thể thêm bao nhiêu node server tùy thích mà không cần quan tâm đến việc người dùng đang được phục vụ bởi máy chủ nào. Ngoài ra, nó cũng hỗ trợ tốt cho việc xác thực đa nền tảng (Cross-domain), cho phép bạn sử dụng một token duy nhất để truy cập vào nhiều dịch vụ khác nhau trong cùng một hệ sinh thái.

Tuy nhiên, nhược điểm của JWT là gì? Một khi token đã được phát hành, rất khó để thu hồi nó trước khi nó tự hết hạn. Nếu một người dùng bị lộ token, kẻ xấu có thể sử dụng nó cho đến khi trường ‘exp’ đạt đến giới hạn. Ngoài ra, vì dữ liệu trong Payload chỉ là mã hóa Base64, nên nếu bạn vô tình để lộ thông tin nhạy cảm trong đó, rủi ro rò rỉ dữ liệu là rất cao. Hơn nữa, nếu kích thước Payload quá lớn, chuỗi token sẽ trở nên rất dài, làm tăng kích thước của mỗi HTTP request gửi đi.

Các lỗ hổng bảo mật thường gặp và cách phòng chống

Bảo mật luôn là vấn đề được quan tâm hàng đầu khi thảo luận về JWT là gì. Một trong những lỗ hổng kinh điển nhất là lỗi ‘alg: none’. Trong kịch bản này, kẻ tấn công sẽ sửa đổi Header của token để thiết lập thuật toán ký là ‘none’, sau đó sửa đổi Payload tùy ý. Nếu server không được cấu hình chặt chẽ, nó có thể chấp nhận token này mà không cần kiểm tra chữ ký. Để phòng tránh, bạn phải luôn luôn ép buộc thuật toán ký ở phía server và không bao giờ tin vào giá trị gửi từ client.

Một nguy cơ khác là việc sử dụng Secret Key quá yếu hoặc dễ đoán. Kẻ tấn công có thể sử dụng các cuộc tấn công brute-force để tìm ra khóa bí mật và từ đó tự tạo ra các token hợp lệ. Chiến lược bảo mật tốt nhất cho JWT là gì trong trường hợp này chính là sử dụng các chuỗi bí mật dài, ngẫu nhiên và được thay đổi (rotate) định kỳ. Sử dụng các thuật toán không đối xứng như RS256 cũng là một cách nâng cao bảo mật vì khóa công khai dùng để xác thực có thể được chia sẻ rộng rãi mà không sợ bị lộ khóa bí mật dùng để ký.

Cuối cùng, để hạn chế thiệt hại khi token bị đánh cắp, bạn nên áp dụng mô hình Refresh Token. Access Token chỉ nên có thời hạn sống rất ngắn (ví dụ 15 phút), trong khi Refresh Token được lưu trữ an toàn hơn (như HttpOnly Cookie) và có thời hạn lâu hơn. Khi Access Token hết hạn, client sẽ dùng Refresh Token để lấy một mã mới. Cách tiếp cận này mang lại sự cân bằng hoàn hảo giữa tính tiện dụng và độ an toàn cho hệ thống sử dụng JWT là gì.

Chiến lược lưu trữ JWT an toàn trên trình duyệt

Khi đã hiểu JWT là gì, câu hỏi tiếp theo luôn là: ‘Nên lưu nó ở đâu?’. Có hai lựa chọn phổ biến nhất hiện nay là LocalStorage và HttpOnly Cookie. Việc lưu trong LocalStorage cực kỳ đơn giản và dễ dàng truy cập từ JavaScript, tuy nhiên nó lại rất dễ bị tấn công XSS (Cross-Site Scripting). Nếu một đoạn mã độc chạy được trên trang web của bạn, nó có thể lấy cắp token một cách dễ dàng.

Ngược lại, việc lưu JWT trong HttpOnly Cookie sẽ ngăn chặn được các cuộc tấn công XSS vì JavaScript không thể truy cập vào cookie này. Tuy nhiên, phương pháp này lại khiến ứng dụng của bạn đối mặt với nguy cơ bị tấn công CSRF (Cross-Site Request Forgery). Để giải quyết bài toán này, các chuyên gia thường khuyến nghị sử dụng kết hợp các kỹ thuật như SameSite Cookie attribute hoặc cơ chế lưu token trong bộ nhớ In-memory của ứng dụng để đạt được độ bảo mật cao nhất khi triển khai JWT là gì.

Các câu hỏi thường gặp về JSON Web Token

Dữ liệu trong JWT có được mã hóa bí mật không? Câu trả lời ngắn gọn là không. Dữ liệu trong phần Header và Payload chỉ được mã hóa Base64Url để dễ dàng truyền tải qua mạng. Bất kỳ ai cũng có thể giải mã nó để đọc nội dung. Chỉ có phần Signature là đảm bảo dữ liệu không bị thay đổi. Nếu bạn muốn mã hóa bí mật dữ liệu bên trong, bạn nên tìm hiểu về JWE (JSON Web Encryption).

Khi nào thì nên sử dụng Session thay vì JWT? Mặc dù JWT là gì đang rất phổ biến, nhưng Session truyền thống vẫn có chỗ đứng riêng. Nếu ứng dụng của bạn là một website nhỏ, không cần mở rộng trên nhiều server và yêu cầu khả năng thu hồi quyền truy cập tức thì (ví dụ khi admin muốn đăng xuất một user ngay lập tức), thì Session/Cookie vẫn là lựa chọn đơn giản và hiệu quả hơn.

Kích thước tối đa của một JWT là bao nhiêu? Trên thực tế không có giới hạn cứng về kích thước của JWT. Tuy nhiên, bạn nên giữ nó càng nhỏ càng tốt. Hầu hết các máy chủ web đều có giới hạn về kích thước của HTTP Header (thường là 8KB). Nếu JWT của bạn chứa quá nhiều dữ liệu và vượt quá giới hạn này, yêu cầu của bạn sẽ bị từ chối với lỗi 431 Request Header Fields Too Large.

Kết luận về tầm quan trọng của JWT là gì

Tổng kết lại, việc hiểu rõ JWT là gì không chỉ là một yêu cầu kỹ thuật mà còn là chìa khóa để bạn xây dựng những hệ thống phần mềm chuyên nghiệp, an toàn và có khả năng mở rộng cao. Với cấu trúc chặt chẽ gồm ba phần cùng cơ chế xác thực stateless mạnh mẽ, JSON Web Token đã khẳng định vị thế không thể thay thế của mình trong hệ sinh thái phát triển web hiện đại.

Hy vọng qua bài viết này, bạn đã có một cái nhìn toàn diện và sâu sắc nhất về JWT là gì cũng như cách áp dụng nó vào các dự án thực tế một cách an toàn. Đừng quên tận dụng Công cụ JWT decode của KiraApp để tối ưu hóa quy trình làm việc của mình. Nếu bạn có bất kỳ câu hỏi nào hoặc muốn thảo luận thêm về các giải pháp bảo mật, hãy để lại ý kiến bên dưới. Chúc bạn thành công trên con đường trở thành một lập trình viên bậc thầy!

Giải đáp tất cả thắc mắc về JSON Web Token (JWT) cho lập trình viên

JSON Web Token (JWT) là gì?

JWT là một tiêu chuẩn mở (RFC 7519) dùng để truyền tải thông tin an toàn giữa các bên dưới dạng đối tượng JSON, thường dùng cho xác thực và phân quyền.

Cấu trúc của một mã JWT gồm những phần nào?

Một JWT gồm 3 phần chính nối nhau bằng dấu chấm: Header (thuật toán ký), Payload (dữ liệu claims) và Signature (chữ ký số xác thực).

Tại sao JWT lại được gọi là cơ chế xác thực stateless?

Vì mọi thông tin xác thực đều nằm trong chính token đó, server không cần lưu trữ session trong database hay bộ nhớ để nhận diện người dùng.

Làm thế nào để gửi JWT từ client lên server an toàn?

Thông thường, JWT được gửi trong header của HTTP request với cấu trúc: Authorization: Bearer .

Thông tin trong phần Payload của JWT có được giữ bí mật không?

Không. Payload chỉ được mã hóa Base64Url chứ không phải mã hóa bảo mật, vì vậy bất kỳ ai cũng có thể đọc được dữ liệu. Tuyệt đối không lưu mật khẩu tại đây.

Ưu điểm lớn nhất của JWT so với Session truyền thống là gì?

JWT giúp hệ thống dễ dàng mở rộng (scalability), không phụ thuộc vào server duy nhất và hỗ trợ cực tốt cho kiến trúc Microservices hoặc ứng dụng Mobile.

Làm sao để đảm bảo JWT không bị thay đổi nội dung?

Phần Signature (chữ ký số) được tạo ra từ Header, Payload và một secret key trên server sẽ giúp phát hiện ngay lập tức nếu token bị can thiệp trái phép.

Nhược điểm cần lưu ý khi sử dụng JWT là gì?

Nhược điểm lớn nhất là khó thu hồi token tức thì trước khi nó hết hạn (expire) và kích thước token sẽ tăng lên nếu bạn chèn quá nhiều dữ liệu vào Payload.

Đánh giá từ khách hàng

Tổng hợp trải nghiệm thực tế từ khách đã lưu trú.

Tuyệt vời

9 đánh giá

Lý Gia Hân

Đã đánh giá vào 28/01/2026

Cho mình hỏi một chút, nếu mình dùng RS256 thì việc quản lý Private Key trên server cần lưu ý những gì để đảm bảo an toàn nhất vậy ad? Bài viết rất hay và đầy đủ kiến thức nền tảng!

Bùi Tiến Dũng

Đã đánh giá vào 28/01/2026

Bài viết chuẩn quá! Mình cũng đang phân vân giữa việc dùng cookie truyền thống với JWT cho app mobile, đọc xong bài này thấy JWT là lựa chọn sáng suốt hơn hẳn do hỗ trợ đa nền tảng tốt.

Hoàng Ngọc Anh

Đã đánh giá vào 28/01/2026

Phần cảnh báo về lỗ hổng 'alg: none' cực kỳ quan trọng luôn. Nhiều dev mới thường bỏ qua bước kiểm tra thuật toán ký này dẫn đến rủi ro lớn. Mong có thêm nhiều bài viết cảnh báo bảo mật như thế này nữa.

Vũ Hải Yến

Đã đánh giá vào 28/01/2026

Cảm ơn ad nhé, bài viết ngắn gọn súc tích. Mình vừa mới bắt đầu học về Web API và đọc bài này thấy vỡ ra được nhiều điều, không bị ngợp bởi các thuật ngữ chuyên môn.

Đặng Văn Hùng

Đã đánh giá vào 28/01/2026

Thông tin về việc xác thực O(1) giúp mình giải thích được cho team tại sao nên chuyển từ Session sang JWT. Bài viết rất chuyên nghiệp, cảm ơn bạn!

Phạm Quốc Bảo

Đã đánh giá vào 28/01/2026

Nội dung rất hay! Mình cũng đang dùng thư viện jsonwebtoken cho Node.js. Ad có thể chia sẻ thêm một bài hướng dẫn cụ thể về cách triển khai Refresh Token để tối ưu bảo mật cho ứng dụng được không?

Nguyễn Thị Phương Thảo

Đã đánh giá vào 28/01/2026

Thích nhất là cái bảng so sánh ưu và nhược điểm. Rất trực quan! Nhiều bạn cứ nghĩ JWT là bảo mật tuyệt đối mà quên mất là Payload có thể bị decode dễ dàng nếu không cẩn thận. Một bài viết rất có tâm.

Lê Minh Tuấn

Đã đánh giá vào 28/01/2026

Mình đang tìm hiểu về Microservices và thực sự thấy tính stateless của JWT là một điểm cộng cực lớn giúp hệ thống dễ scale ngang. Bài viết tóm gọn được đúng những gì mình cần. Ad cho mình hỏi thêm là việc dùng blacklist để revoke token có ảnh hưởng nhiều đến performance không ạ?

Trần Hoàng Nam

Đã đánh giá vào 28/01/2026

Bài viết rất chi tiết và dễ hiểu, đặc biệt là phần phân tích cấu trúc 3 phần Header, Payload và Signature. Trước đây mình cứ thắc mắc mấy cái dấu chấm trong chuỗi token là gì, giờ thì đã thông suốt. Cảm ơn tác giả nhiều!

Viết đánh giá của bạn